چطور شبکه ای به دور از هرگونه نفوذ خارجی، ویروس و بدافزار داشته باشیم ؟

منظور از شبکه و امنیت چیست؟

برای Network یا در زبان فارسی شبکه تعریف های زیادی وجود دارد ولی در حوزه فناوری اطلاعات و دیجیتال، به ارتباط میان بیشتر از دو سیستم با استفاده از هر نوع اتصالی (wifi، کابل شبکه، بلوتوث و…) گفته می شود. حال در زمان ارتباط تهدیدهای زیادی، به خصوص برای ارگان ها و سازمان های بزرگ وجود دارد که برای کنترل و دفع این تهدیدها باید فیلترهای متعددی در زمان دسترسی اعمال شود یا در زمان انتقال داده ها از ترفندهای متنوعی مانند انواع رمزنگاری ها استفاده شود. برای درک بهتر شبکه و امنیت آن یک بانک را در نظر بگیرید، ارتباط مشتریان با کارمندان یا ارتباط کارمندان با یکدیگر شبکه را تشکیل می دهد. حال ممکن است افرادی در قالب مشتری، کارمند، نگهبان یا حتی سارق، تهدیدهایی برای پول و اسناد نگهداری شده در داخل بانک (شبکه) باشند. برای دفع این تهدیدها باید مجموعه راهکارهای ثابتی را برای تمامی بانک ها اتخاذ کرد تا اکثر خطرات موجود از بین برود.

پس شبکه یعنی ارتباط میان چند موجودیت (در دنیای IT این موجودیت همان دستگاه ها و سیستم ها هستند) و امنیت شبکه یعنی کنترل بر تمامی مراودات انجام شده در این شبکه و حفظ و حراست از حقوق کاربران است.

امنیت شبکه چطور کار می کند؟

امنیت شبکه چند لایه دفاعی را با هم ترکیب می کند که هر یک از آن ها سیاست ها و کنترل های مشخصی دارند. در این سیستم، کاربران مجاز بی هیچ دردسری می توانند به منابع شبکه دسترسی پیدا کنند در حالی که عوامل مخرب فرصت سوء استفاده از آسیب پذیری ها را نخواهند یافت. دو عنصر یک معماری امنیتی کامل و چند لایه که امنیت شبکه را در سراسر سازمان تضمین میکنند، کنترل دسترسی ها و کنترل تهدیدها است. که در ادامه این دو را تعریف می کنیم:

- کنترل دسترسی: هدف از کنترل دسترسی، محدود کردن کاربران غیرمجاز از دسترسی به شبکه است. اگر به دلایلی مهاجم بتواند به شبکه یک سازمان دسترسی پیدا کند، به راحتی می تواند بدافزار را وارد کرده یا یک حمله انکار سرویس توزیع شده راه اندازی کند.

- کنترل تهدید: هدف از کنترل تهدید جلوگیری از ایجاد هرگونه آسیب در شبکه یک سازمان توسط هکرها است. کنترل تهدید روی ترافیکی عمل میکند که در شبکه مجاز شناخته می شود.

4 نوع از تهدید های موجود برای شبکه

- حملات بدافزار: حمله بدافزار زمانی رخ میدهد که مهاجم بتواند بدافزاری روی دستگاه قربانی نصب کند. این بدافزار به راحتی می تواند به دستگاه های دیگر سرایت کند و حتی حذف کردن آن چندان راحت نیست. در ادامه تعدادی از حملات بدافزار را معرفی میکنیم…

- ویروس: یک کد مخرب قابل دانلود است که همراه با فایلی مثلا یک عکس وارد سیستم می شود و خودش را با استفاده از نرم افزارهای دیگر تکثیر می کند.

- کرم: دقیقا مانند ویروس است با این تفاوت که بدون نیاز به نرم افزار به صورت خود کفا می تواند تکثیر شود و قدرت سیستم یا پهنای باند شما را کم کند.

- تروجان: برای تعریف تروجان می توان گفت که یک درب مخفی برای نفوذگران باز می کند. تروجان می تواند مانند یک نرم افزار واقعی باشد.

- باج افزار: حالت دیگری از تروجان است که با استفاده از روش هایی در سیستم تکثیر شده و اجازه استفاده از سیستم را تا زمان دریافت پول نمی دهد.

- نرم افزارهای جاسوسی: این نرم افزارها بدون اطلاع از کاربر اطلاعات آن را جمع کرده و ممکن است حتی به مقصدی که از قبل تعیین شده است اطلاعات را ارسال کنند.

- تهدیدات داخلی: همانطور که از نام آن مشخص است، این نوع حمله از درون سازمان شروع می شود. ممکن است یکی از کارکنان آگاهانه از دسترسی خود برای نفوذ به شبکه سازمان و سرقت اطلاعات حساس استفاده کند یا دستگاه یکی از کارکنان هک شود و هکر بتواند برای سرقت اطلاعات محرمانه و اسناد محافظت شده، به شبکه سازمان دسترسی غیرمجاز پیدا کند.

- حملات رمزعبور: در این جملات مهاجم تلاش میکند برای دسترسی به شبکه سازمان، رمز عبور کارکنان را با اجرای یک حمله brute force به دست بیاورد.

- مهندسی اجتماعی: حملات مهندسی اجتماعی زمانی اتفاق می افتد که مهاجم بتواند خود را به عنوان یک شخص معتبر و مجاز به شرکت معرفی کرده و از این طریق اطلاعات سازمان را بدست بیاورد. این حملات معمولا متوجه کسانی می شود که آشنایی چندان زیادی با حوزه تکنولوژی ندارند و خیلی زود فریب می خورند.

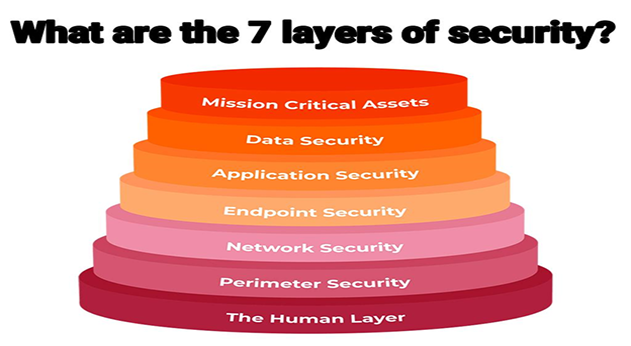

لایه های امنیت شبکه

بسیاری از شما ممکن است با مدل OSI آشنا باشید. چارچوبی که بسیاری از اولین پذیرندگان امنیت سایبری از آن برای تجویز راه حل های امنیتی در سیستم های شبکه ای استفاده می کردند. براساس این مدل برای حفاظت از دارایی های مهم شبکه، 7 لایه امنیت سایبری باید وجود داشته باشد:

- لایه اول – دارایی های حیاتی ماموریت (Mission Critical Assets): داده هایی که باید از آنها محافظت شود.

- لایه دوم – امنیت داده ها (Data Security): کنترل امنیتی داده از ذخیره سازی و انتقال داده ها محافظت می کند.

- لایه سوم – امنیت برنامه (Application Security): کنترل های امنیتی برنامه از دسترسی به برنامه ها، دسترسی یک برنامه به دارایی های مهم و امنیت داخلی برنامه محافظت می کند.

- لایه چهارم – امنیت اندپوینت (Endpoint Security): کنترل های امنیتی اندپوینت از اتصال بین دستگاه ها و شبکه محافظت می کند.

- لایه پنجم – امنیت شبکه (Network Security): کنترل های امنیتی شبکه از شبکه سازمان در برابر دسترسی غیرمجاز محافظت می کند.

- لایه ششم – امنیت محیطی (Perimeter Security): کنترل های امنیتی محیطی شامل روش های امنیتی فیزیکی و دیجیتالی است که به طور کلی از کسب و کار محافظت می کند.

- لایه هفتم – لایه انسانی (The Human Layer): کنترل های امنیتی انسانی شامل شبیه سازی های فیشینگ و کنترل های مدیریت دسترسی است که دارایی های حیاتی در برابر تهدیدات انسانی از جمله مجرمان سایبری، خودی های مخرب و کاربران سهل انگار محافظت می کند.

گروه نوین نت، با بررسی کلی ساختارهای شبکه و آشنایی با هرگونه نفوذ قابل اجرا روی شبکه های کابلی و بی سیم، قادر به اجرای ساز و کارهای امنیتی برای سازمان ها و مجموعه های می باشد. استفاده از تجهیزات امنیتی از جمله آنتیویروس و فایروال و همچنین راه اندازی سرویس هایی جهت مدیریت ترافیک و محدودسازی کاربران می تواند از جمله خدمات قابل ارائه توسط گروه نوین نت به شرکت ها و ارگان ها باشد.